1. Codziennie nowe wycieki danych

Codziennie w sieci pojawiają się nowe bazy wykradzionych danych – loginy, hasła, adresy e-mail, a nawet numery telefonów i dane firmowe. Szacuje się, że co sekundę do obiegu trafia ponad 20 nowych kont z wycieków. To nie są tylko duże korporacje – najczęściej ofiarami są zwykli użytkownicy i pracownicy małych firm.

Problem polega na tym, że o wycieku zwykle dowiadujemy się jako ostatni. Hakerzy handlują naszymi danymi w ukrytych częściach internetu – w tzw. darknecie – zanim jeszcze zdążymy zmienić hasło.

2. Skąd biorą się nasze dane w sieci?

Nie trzeba być celem wielkiego ataku. Dane mogą wyciec z wielu źródeł:

- Ataki na popularne serwisy – sklepy internetowe, portale społecznościowe, aplikacje chmurowe.

- Phishing – fałszywe wiadomości e-mail podszywające się pod bank, firmę kurierską czy partnera biznesowego.

- Słabe hasła – jedno hasło używane w wielu miejscach, często od lat.

- Luki w konfiguracjach systemów firmowych, które pozwalają na nieautoryzowany dostęp do danych klientów lub pracowników.

W efekcie Twoje dane mogą krążyć po internecie miesiącami lub latami, zanim ktokolwiek Cię o tym poinformuje.

3. Jak sprawdzić, czy Twoje dane wyciekły?

Na szczęście istnieją bezpieczne i darmowe narzędzia, które pozwalają to sprawdzić:

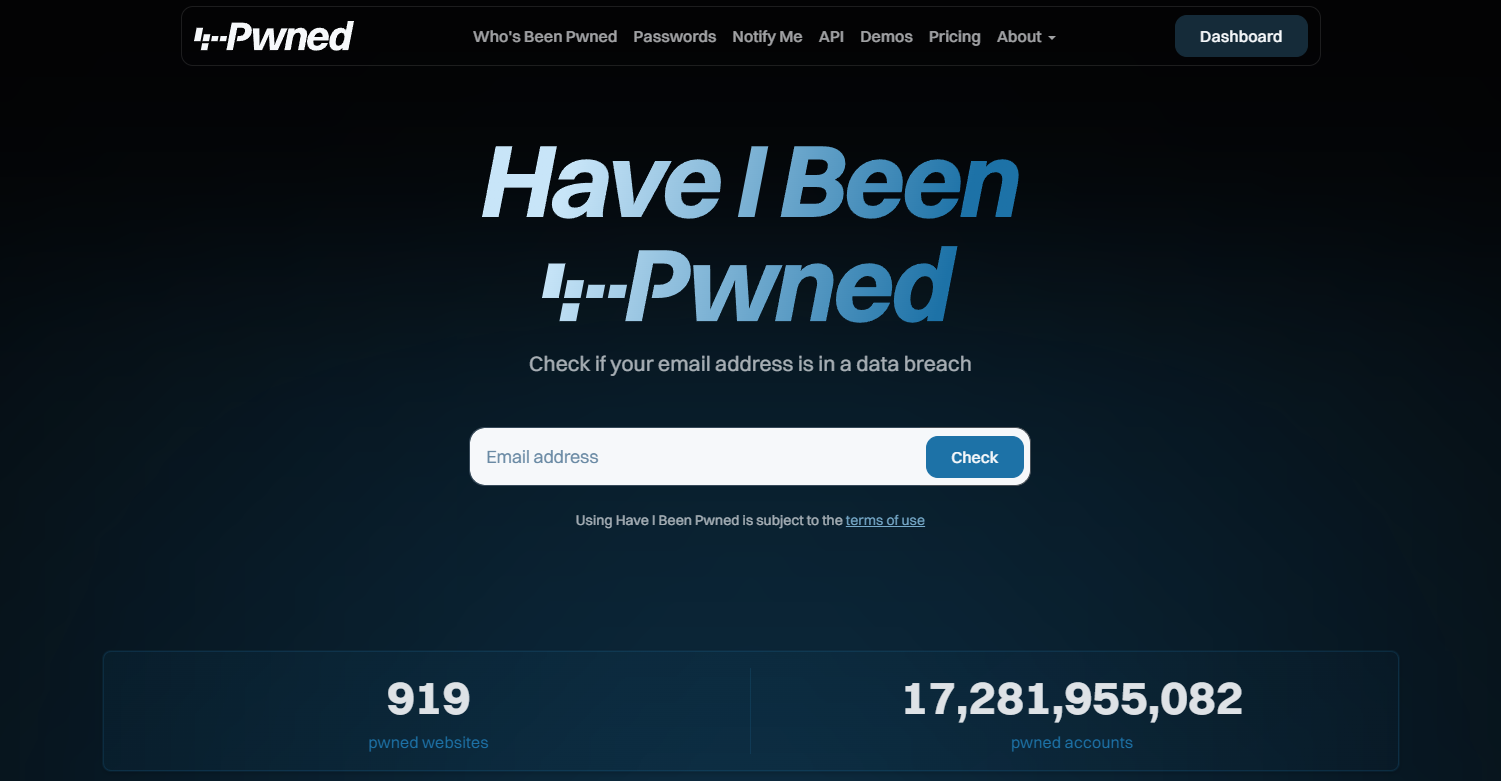

1️⃣ Have I Been Pwned – globalna baza stworzona przez eksperta Troya Hunta.

Wpisz swój adres e-mail, aby sprawdzić, w jakich wyciekach dane się pojawiły i z jakich serwisów pochodzą.

2️⃣ BezpieczneDane.gov.pl – polski, oficjalny serwis NASK i Ministerstwa Cyfryzacji.

Po zalogowaniu przez Profil Zaufany możesz zweryfikować, czy Twoje dane osobowe lub firmowe pojawiły się w zgłoszonych incydentach.

Oba serwisy są całkowicie bezpieczne – nie przechowują Twojego hasła i nie publikują żadnych danych publicznie.

4. Co zrobić, jeśli Twój e-mail pojawił się w wycieku?

Zachowaj spokój, ale zadziałaj natychmiast:

- 🔑 Zmień hasła na wszystkie konta, na których mogło być użyte.

- 🔐 Włącz uwierzytelnianie dwuskładnikowe (2FA) – najlepiej przy użyciu aplikacji lub klucza sprzętowego.

- 🧩 Korzystaj z menedżera haseł, który generuje silne i unikalne kombinacje.

- 👀 Obserwuj swoje skrzynki e-mail i konta bankowe – zwróć uwagę na próby resetowania haseł lub nietypowe logowania.

5. Dlaczego warto reagować od razu?

Według CERT Polska w 2024 roku zgłoszono ponad 600 tysięcy incydentów bezpieczeństwa.

W duzej mierze przypadków atakujący wykorzystywali dane z wcześniejszych wycieków loginy, hasła, adresy e-mail.

To oznacza, że nawet stary, zapomniany adres firmowy może być dziś furtką do Twojej infrastruktury.

Bezpieczeństwo to proces, nie jednorazowa akcja

Sprawdzenie swoich danych w sieci to pierwszy krok. Ale prawdziwe bezpieczeństwo zaczyna się wtedy, gdy robisz to regularnie i uczysz tego swój zespół.

🧠 Edukacja to najlepsza tarcza.

W SecForce prowadzimy cykliczne szkolenia z phishingu oraz innych obszarów cyberbezpieczeństwa, które w bezpieczny sposób testują czujność pracowników – zanim zrobi to prawdziwy atakujący.

🔐 Technologia to solidny zamek.

Pomagamy firmom wdrażać klucze sprzętowe (np. YubiKey) uwierzytelnianie wieloskładnikowe (MFA) oraz inne rozwiązania, które niemal całkowicie eliminują ryzyko przejęcia konta – nawet jeśli Twoje hasło wyciekło.

💬 Nie czekaj na incydent.

Skontaktuj się z nami i umów bezpłatną konsultację – pokażemy, jak sprawdzić, zabezpieczyć i monitorować dane Twojej firmy, zanim trafią do dark webu.

👉 Skontaktuj się z nami i dowiedz się, jak możemy pomóc.